IoT環境の複雑化に伴い、セキュリティ対応は人手による力技が通用しない領域に達しつつある。日立が考える「AI for Security」は、製品企画から設計、運用までのライフサイクル全体をカバーし、属人化解消とセキュリティ品質の向上を同時に実現するAI技術群だ。

その中でも脆弱性管理技術は、膨大な脆弱性情報から自社製品への影響を自動で解析し、専門知識が少ない担当者でも判断可能な日本語のチェックリストを生成することで、調査時間を約45%削減する。欧州サイバーレジリエンス法などの国際的法規制対応を背景として必要性が増している製造業におけるPSIRTの業務を支援する。この技術について、日立製作所研究開発グループ Digital Innovation R&D システムイノベーションセンタ セキュリティ&トラスト研究部の森田伸義 主任研究員と、粕谷桃伽 研究員に話を伺った。

(※本記事に記載の所属、役職については、取材した時点のものです。)

執筆:森山 和道(サイエンスライター)

限界を迎えた「人海戦術」とデータ構造化のニーズ

日立は、IoT製品・システムなどの製品セキュリティにおける脆弱性対処に必要な知見を補う、生成AIを活用した「脆弱性分析サービス」を2025年3月5日から販売開始し、PSIRTソリューションを強化すると発表した。生成AIを活用して脆弱性情報の分析を自動化し、専門知識の乏しい設計開発者でも迅速な判断を可能にする技術である。一言で言えば「AIを使ってセキュリティ業務を改善しよう」という取り組みだ。熟練者に依存することなく、知識が少ない顧客の業務も支援することでセキュリティを確保する。

脆弱性データベースであるCVE (Common Vulnerabilities and Exposures)における新規登録される脆弱性の件数は年間約3万件に及ぶ。さらに2027年12月に全面適用される欧州のサイバーレジリエンス法(CRA:Cyber Resilience Act)をはじめとする国際的な法規制の強化なども背景として、製造業におけるPSIRT(Product Security Incident Response Team:製品セキュリティインシデント対応チーム)の負担は日々重くなっている。なにしろ年間ベースで3万件なので、製品に関連するかどうかを確認しなければならない運用段階においては時間を遡って数十万件分を探索する必要がある。膨大なデータと自社のSBOM(Software Bill of Materials、ソフトウェア部品表)を照合し、対処すべきリスクを特定するコストは、もはや物理的に困難なレベルに達し、設計開発現場において甚大な負荷となっている。

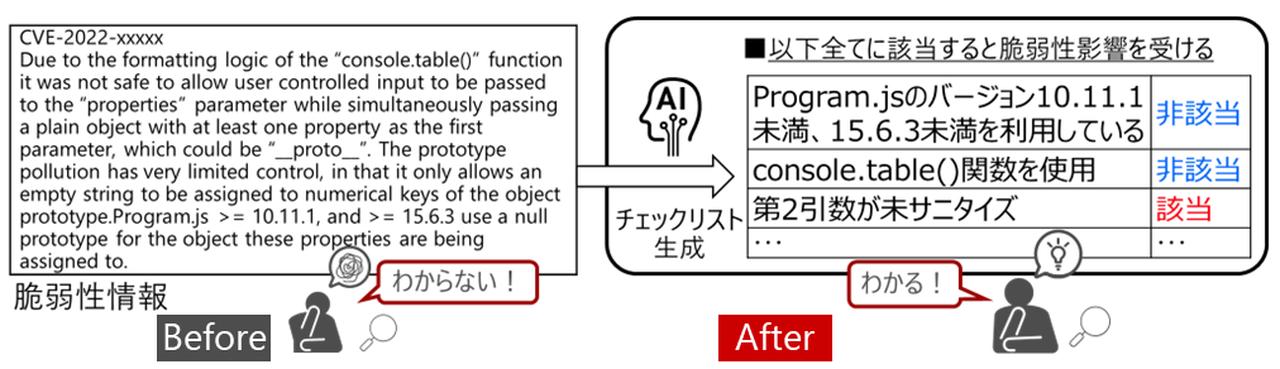

そもそも非専門家では、この情報だけ渡されても、どこの何が自社製品に関わっているのかを把握することすら困難だ。現状の体制では製品ラインナップやサービス規模の拡大に追従できない。結果として専門家任せ、つまり「判断のブラックボックス化」を招き、経営層がパッチ適用の是非やサービス停止の判断といった迅速な意思決定を行えないリスクが生じている。

すなわち、求められているのは、単なる自動化ツールだけではない。熟練者の思考プロセスそのものをAIによって構造化し、誰もが論理的な判断を下せるよう支援する「セキュリティ運用の標準化」である。

簡単には止められないシステムに対するリスク管理

このサービスでは生成AIを活用して、専門的知見を必要とする脆弱性情報を解析し、脆弱性の影響を受ける条件だけをチェックリストとして提供する。適用分野はヘルスケア、産業機器、自動車など、いわゆる「OT/重要インフラ」領域、すなわちなかなかアップデートできない種類の製品であり、特に稼働を止められない、あるいは止めると莫大なコストがかかるといった分野の製品・サービスのセキュアな開発・運用に適用される。

ITセキュリティの原則が「機密性」や「完全性」を重視し、リスクがあれば即座にパッチを適用、あるいはシステム停止するのに対し、これらの分野では「可用性」が重視される。不用意なパッチ適用による再検証・再認証のコストや社会的・経済的損失の問題もあるため、アップデートも難しい。脆弱性を報告されてもどこをどう確認すればいいのか分かりにくく、すぐにパッチを当てられない場合も少なくない。その結果、セキュリティ熟練者に依存した属人化した対処が行われているのが現状だ。

そのためリスクを緩和・軽減する、いわゆるリスク・ミティゲーション(Risk Mitigation)の考え方が重要となる。この脆弱性管理技術では、AIが生成したチェックリストに従って「以下の全てに該当すると攻撃を受ける可能性がある」と誰でも判定できるようにすることができる。つまり、「この設定条件さえ回避していれば、脆弱性は発動しない」という根拠を提示できれば、即時のパッチ適用やシステム停止を回避しつつ、運用継続を選択できるというわけだ。

生成AIによる「論理構造の抽出」によって高度な分析・対策が誰でも可能に

では具体的にはどうするのか。脆弱性管理プロセスは主に「検知」「トリアージ」「対策要否推定」の3段階に分かれる。日立は脆弱性の検知から影響判定までのプロセスを論理的に構造化する、3つのコア技術を確立した。

まず「検知」技術においてはSBOMと脆弱性情報の高精度突合を行う。生成AIが製品名、バージョンなどの表記揺れ文脈から吸収し、正確な紐付けを実現した。これにより調査対象の自動絞り込みによる、初期フェーズの劇的な工数削減が可能になる。

「トリアージ」においては優先順位の定量的評価を行う。大量の未対策情報に対し、リスクベースで着手順を評価する。これにより運用初期の混乱を回避し、限られたリソースを重要案件に集中することができるようになる。ただしここは現在も研究開発中だ。

3つ目は「対策要否推定」だ。論理的判断の自動生成により、脆弱性情報や修正パッチを解析し、具体的な影響判断条件を抽出する。専門知識なしで「論理的な運用継続」の根拠を提示することができることで、どんな順番で何を確認すればいいのかがわかる。

ポイントは、生成AIを単なる要約や検索に使うのではなく、脆弱性の「発動条件の論理構造化(Boolean Logic Extraction)」に応用している点である。単に「影響あり/なし」を判定するのではない。AIがCVEなどの脆弱性情報などを使って、脆弱性の顕在化条件(ソフトウェアのバージョン、特定の関数の使用、引数の処理方法、ネットワーク設定等の具体的な条件)を抽出・解析することで、成立条件(and/orロジック)として構造化された判断テーブルを出力する技術も研究中である。

つまり分析者は、提示された条件をすべて満たす必要があるのか、いずれかで良いのかを判断できるようになるため、自社製品の仕様を確認するだけで、高度なセキュリティ判断を下すことが可能になる。要するに、実際の製品で顕在化するかどうかがチェックリストに従ってチェックしていくだけで判断できるのだ。「従来手法に比べて調査時間を約45%短縮できる」という評価も頂いた。生成AIがチェックリストを自動生成することで、担当者ごとのスキルのばらつきを排除し、抜け漏れを防止する品質の均一化も可能だ。

調査時間の短縮だけではない。繰り返しになるが、この技術は「論理的な運用継続」の根拠を提供できるという点が大きな特徴だ。つまり「どの条件を満たせば、この脆弱性は発動しないか」を定式化することで、不要なシステム停止を回避しつつ、安全性を担保した運用の継続を支援することができるのである。

自社内でも活用、グローバル法規制への対応も

今日ではセキュリティ・コンプライアンスは、市場参入のための必須要件となっている。欧州サイバーレジリエンス法(CRA)は、デジタル製品に対し、市場投入後も長期間にわたる脆弱性対応と、インシデント発生時の迅速な報告を義務付ける。2026年からの報告義務、2027年の全面適用とされている。手作業管理からの脱却は必須課題となっている。

日立製作所内でも自らを最初の顧客(カスタマーゼロ)としてコネクティブインダストリーズセクターでの実業務で本技術を活用し、機能を強化・拡充している。最終的なゴールは、運用フェーズの効率化に留まらず、製品ライフサイクル全体の整合性をAIで担保することだ。エージェント型AIを展開し、ソフトウェアの実行経路分析やネットワーク構成、さらには設計書までを自律的に横断分析することで、より高度で精緻な影響判定を実現することをめざす。また企画段階での法規制チェックから、開発・テスト、運用フェーズまでをシームレスに繋ぎ、法令遵守を自動化する。

「セキュリティの熟練者に依存することなく、お客さまの業務やシステムのセキュリティを守る。AIによって製品ライフサイクル全般の業務をサポートしていく。より効率的に精度・安全性も含めて貢献できるようにしていきたい」と二人は語った。「AI for Security」に代表されるように、日立のAIは、より高度な「信頼性」を練り上げるためにチューニングされているところが他社との差別化要因になっているように感じる。

森山和道(サイエンスライター)